Gefälschte Email Rechnungen: Der teure Klick

In der digitalen Welt sind Betrügereien an der Tagesordnung, und eine der häufigsten Maschen sind gefälschte Rechnungen per E-Mail. Wenn ein Kunde auf eine solche E-Mail hereinfällt und die geforderte Summe bezahlt, kann es kompliziert und oft unmöglich werden, das Geld zurückzubekommen. Die Betrüger werden immer raffinierter, und die rechtlichen Hürden sind hoch. Dieser Artikel beleuchtet die rechtlichen Aspekte, gibt Tipps, wie man sich schützen kann, und zeigt auf, warum die Verantwortung häufig beim Kunden selbst liegt. In einer Zeit, in der Online-Transaktionen immer häufiger werden, ist das Verständnis dieser Problematik wichtiger denn je.

Gefälschte Email Rechnungen: Der teure Klick

In der digitalen Welt sind Betrügereien an der Tagesordnung, und eine der häufigsten Maschen sind gefälschte Rechnungen per E-Mail. Wenn ein Kunde auf eine solche E-Mail hereinfällt und die geforderte Summe bezahlt, kann es kompliziert und oft unmöglich werden, das Geld zurückzubekommen. Die Betrüger werden immer raffinierter, und die rechtlichen Hürden sind hoch. Dieser Artikel beleuchtet die rechtlichen Aspekte, gibt Tipps, wie man sich schützen kann, und zeigt auf, warum die Verantwortung häufig beim Kunden selbst liegt. In einer Zeit, in der Online-Transaktionen immer häufiger werden, ist das Verständnis dieser Problematik wichtiger denn je.

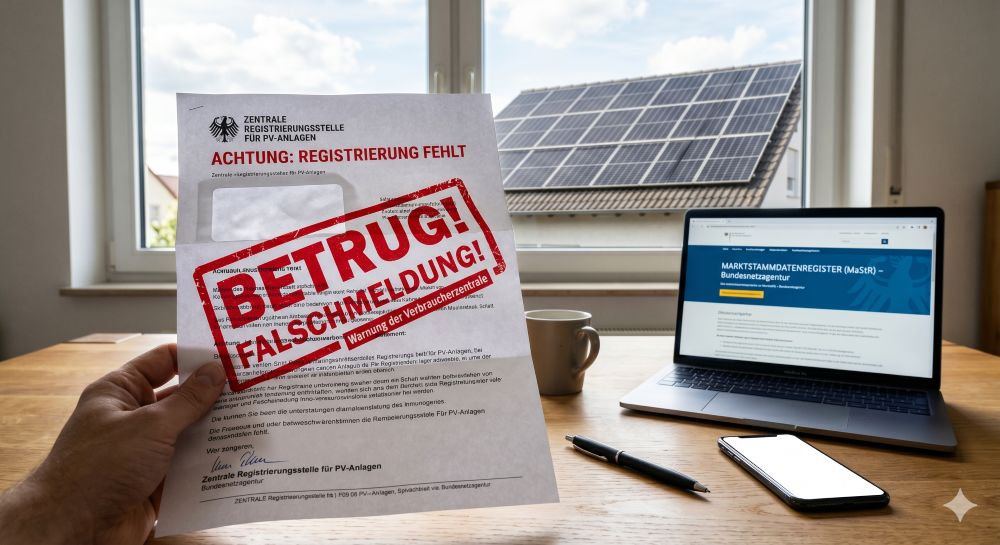

Die Masche mit der gefälschten Rechnung

Die Masche mit der gefälschten Rechnung

Gefälschte Rechnungen per E-Mail sind ein wachsendes Problem. Die Betrüger nutzen oft offiziell aussehende Logos und Formulierungen, um ihre Opfer zu täuschen. Die Rechnungen können für Produkte oder Dienstleistungen sein, die nie bestellt oder geliefert wurden.

Woran erkennt man gefälschte Mails?

1. Unbekannter Absender

Wenn die E-Mail von einer unbekannten oder verdächtigen Adresse stammt, sollte man vorsichtig sein. Oft verwenden Betrüger ähnliche, aber leicht abweichende E-Mail-Adressen, die auf den ersten Blick legitim erscheinen.

2. Rechtschreib- und Grammatikfehler

Viele gefälschte E-Mails enthalten Rechtschreib- und Grammatikfehler. Professionelle Unternehmen achten in der Regel auf korrekte Sprache.

3. Ungewöhnliche Anrede

Wenn die E-Mail mit einer allgemeinen oder ungewöhnlichen Anrede beginnt, wie „Sehr geehrter Kunde“ statt Ihres Namens, könnte dies ein Hinweis auf eine gefälschte E-Mail sein.

4. Aufforderung zur Eingabe persönlicher Informationen

Phishing-E-Mails fordern oft dazu auf, persönliche oder finanzielle Informationen preiszugeben. Legitime Unternehmen fragen in der Regel nicht per E-Mail nach solchen sensiblen Daten.

5. Dringlichkeit

Eine häufige Taktik von Betrügern ist es, Dringlichkeit vorzutäuschen, z.B. durch Drohungen mit Strafen oder Kontosperrungen, wenn nicht sofort gehandelt wird.

6. Ungewöhnliche Links oder Anhänge

Verdächtige Links oder Anhänge, insbesondere wenn sie nicht erwartet werden, sollten ein Warnsignal sein. Fahren Sie mit der Maus über den Link (ohne zu klicken), um die tatsächliche URL zu sehen. Auch beliebt sind vermeintliche Rechnungen die als HTML-Dokument statt wie üblich einem PDF-Dokument gesendet werden. Wenn Sie eine Mail mit so einem Anhang bekommen können Sie die Mail umgehend löschen. Denn hier werden Sie ebenfalls auf eine gefälschte Webseite geleitet.

7. Ungewöhnliche Anfragen

Wenn die E-Mail Sie auffordert, etwas Ungewöhnliches zu tun, wie eine unbekannte Rechnung zu bezahlen oder auf einen unbekannten Link zu klicken, seien Sie skeptisch.

8. Überprüfen Sie das Unternehmen

Wenn Sie sich unsicher sind, ob eine E-Mail legitim ist, kontaktieren Sie das Unternehmen direkt über die offizielle Website oder Telefonnummer, nicht über die Kontaktdaten in der verdächtigen E-Mail.

Gefälschte Rechnungen per E-Mail sind ein wachsendes Problem. Die Betrüger nutzen oft offiziell aussehende Logos und Formulierungen, um ihre Opfer zu täuschen. Die Rechnungen können für Produkte oder Dienstleistungen sein, die nie bestellt oder geliefert wurden.

Woran erkennt man gefälschte Mails?

1. Unbekannter Absender

Wenn die E-Mail von einer unbekannten oder verdächtigen Adresse stammt, sollte man vorsichtig sein. Oft verwenden Betrüger ähnliche, aber leicht abweichende E-Mail-Adressen, die auf den ersten Blick legitim erscheinen.

2. Rechtschreib- und Grammatikfehler

Viele gefälschte E-Mails enthalten Rechtschreib- und Grammatikfehler. Professionelle Unternehmen achten in der Regel auf korrekte Sprache.

3. Ungewöhnliche Anrede

Wenn die E-Mail mit einer allgemeinen oder ungewöhnlichen Anrede beginnt, wie „Sehr geehrter Kunde“ statt Ihres Namens, könnte dies ein Hinweis auf eine gefälschte E-Mail sein.

4. Aufforderung zur Eingabe persönlicher Informationen

Phishing-E-Mails fordern oft dazu auf, persönliche oder finanzielle Informationen preiszugeben. Legitime Unternehmen fragen in der Regel nicht per E-Mail nach solchen sensiblen Daten.

5. Dringlichkeit

Eine häufige Taktik von Betrügern ist es, Dringlichkeit vorzutäuschen, z.B. durch Drohungen mit Strafen oder Kontosperrungen, wenn nicht sofort gehandelt wird.

6. Ungewöhnliche Links oder Anhänge

Verdächtige Links oder Anhänge, insbesondere wenn sie nicht erwartet werden, sollten ein Warnsignal sein. Fahren Sie mit der Maus über den Link (ohne zu klicken), um die tatsächliche URL zu sehen. Auch beliebt sind vermeintliche Rechnungen die als HTML-Dokument statt wie üblich einem PDF-Dokument gesendet werden. Wenn Sie eine Mail mit so einem Anhang bekommen können Sie die Mail umgehend löschen. Denn hier werden Sie ebenfalls auf eine gefälschte Webseite geleitet.

7. Ungewöhnliche Anfragen

Wenn die E-Mail Sie auffordert, etwas Ungewöhnliches zu tun, wie eine unbekannte Rechnung zu bezahlen oder auf einen unbekannten Link zu klicken, seien Sie skeptisch.

8. Überprüfen Sie das Unternehmen

Wenn Sie sich unsicher sind, ob eine E-Mail legitim ist, kontaktieren Sie das Unternehmen direkt über die offizielle Website oder Telefonnummer, nicht über die Kontaktdaten in der verdächtigen E-Mail.

Rechtliche Aspekte

Rechtliche Aspekte

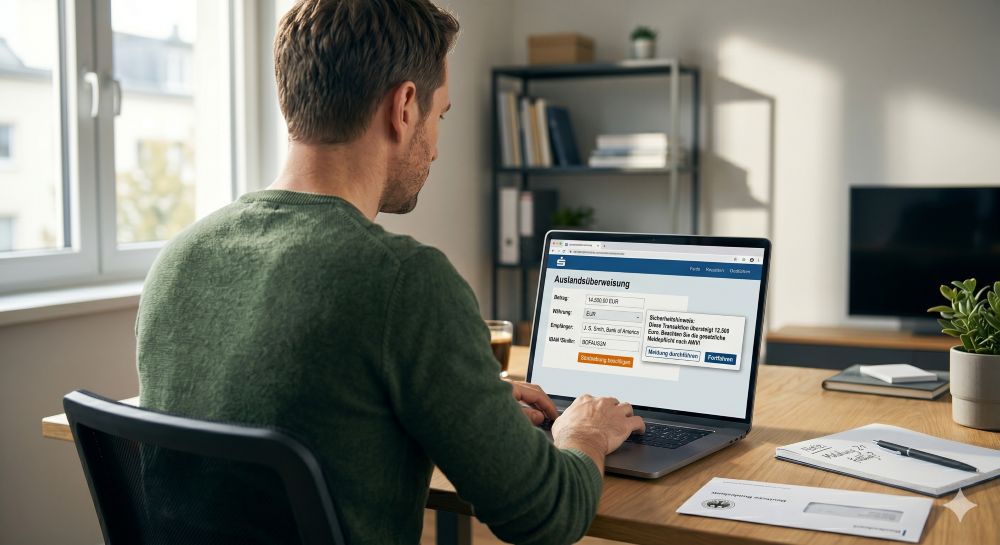

Wenn ein Kunde auf eine gefälschte Rechnung hereinfällt und bezahlt, liegt die Verantwortung oft bei ihm selbst. Die Banken sind in der Regel nicht verpflichtet, das Geld zurückzuzahlen, da die Transaktion vom Kunden autorisiert wurde. Es gibt jedoch einige rechtliche Möglichkeiten, die je nach Einzelfall geprüft werden müssen.

1. Strafverfolgung der Betrüger

Die Verfolgung der Täter kann schwierig sein, insbesondere wenn sie im Ausland sitzen. Dennoch ist es wichtig, den Betrug bei der Polizei zu melden, da dies die Chancen erhöhen kann, die Täter zu fassen und rechtlich zu belangen.

2. Verbraucherschutz

In einigen Jurisdiktionen gibt es Verbraucherschutzgesetze, die den Kunden unter bestimmten Umständen schützen könnten. Die genauen Rechte und Pflichten können jedoch je nach Land und Einzelfall variieren.

3. Zivilrechtliche Ansprüche

Es könnte möglich sein, zivilrechtliche Ansprüche gegen die Bank oder das betroffene Unternehmen geltend zu machen, wenn nachgewiesen werden kann, dass sie fahrlässig gehandelt haben. Dies könnte jedoch ein langwieriger und teurer Prozess sein.

4. Datenschutz

Wenn persönliche Daten durch den Betrug kompromittiert wurden, könnten Datenschutzgesetze relevant sein. Unternehmen, die ihre Kundendaten nicht ausreichend schützen, könnten rechtlich belangt werden.

5. Versicherungsschutz

Einige Versicherungspolicen könnten Schutz gegen Betrug bieten. Es lohnt sich, die eigenen Versicherungsbedingungen zu überprüfen und gegebenenfalls mit dem Versicherer zu sprechen.

6. Rechtliche Beratung

Da die rechtliche Lage komplex ist und von vielen Faktoren abhängt, ist es ratsam, im Falle eines Betrugs einen Rechtsanwalt zu konsultieren. Ein Fachmann kann die spezifische Situation bewerten und den besten Weg zur Geltendmachung von Rechten aufzeigen.

Ich warne allerdings davor sich allzu viele Hoffnungen auf Erfolg bei den rechtlichen Möglichkeiten zu machen. Denn nicht selten verhält es sich so das die Betrüger irgendwo im Ausland sitzen und mit EU-Recht oder gar deutschem Recht kaum angreifbar sind. Selbst das Aufspüren des tatsächlichen Firmensitzes kann sich zu einer Detektivarbeit entwickeln bei dem Kunden dann am Ende entnervt aufgeben.

Das wichtigste Mittel und der beste Schutz gegen gefälschte Rechnungen und Fake-Shops im Internet vorzugehen ist und bleibt Prävention, damit es gar nicht erst soweit kommt. Nehmen Sie sich die Zeit alles genau im Vorfeld zu prüfen, und nutzen Sie Zahlungsdienstleister mit Käuferschutz wie beispielsweise PayPal.

Wenn ein Kunde auf eine gefälschte Rechnung hereinfällt und bezahlt, liegt die Verantwortung oft bei ihm selbst. Die Banken sind in der Regel nicht verpflichtet, das Geld zurückzuzahlen, da die Transaktion vom Kunden autorisiert wurde. Es gibt jedoch einige rechtliche Möglichkeiten, die je nach Einzelfall geprüft werden müssen.

1. Strafverfolgung der Betrüger

Die Verfolgung der Täter kann schwierig sein, insbesondere wenn sie im Ausland sitzen. Dennoch ist es wichtig, den Betrug bei der Polizei zu melden, da dies die Chancen erhöhen kann, die Täter zu fassen und rechtlich zu belangen.

2. Verbraucherschutz

In einigen Jurisdiktionen gibt es Verbraucherschutzgesetze, die den Kunden unter bestimmten Umständen schützen könnten. Die genauen Rechte und Pflichten können jedoch je nach Land und Einzelfall variieren.

3. Zivilrechtliche Ansprüche

Es könnte möglich sein, zivilrechtliche Ansprüche gegen die Bank oder das betroffene Unternehmen geltend zu machen, wenn nachgewiesen werden kann, dass sie fahrlässig gehandelt haben. Dies könnte jedoch ein langwieriger und teurer Prozess sein.

4. Datenschutz

Wenn persönliche Daten durch den Betrug kompromittiert wurden, könnten Datenschutzgesetze relevant sein. Unternehmen, die ihre Kundendaten nicht ausreichend schützen, könnten rechtlich belangt werden.

5. Versicherungsschutz

Einige Versicherungspolicen könnten Schutz gegen Betrug bieten. Es lohnt sich, die eigenen Versicherungsbedingungen zu überprüfen und gegebenenfalls mit dem Versicherer zu sprechen.

6. Rechtliche Beratung

Da die rechtliche Lage komplex ist und von vielen Faktoren abhängt, ist es ratsam, im Falle eines Betrugs einen Rechtsanwalt zu konsultieren. Ein Fachmann kann die spezifische Situation bewerten und den besten Weg zur Geltendmachung von Rechten aufzeigen.

Ich warne allerdings davor sich allzu viele Hoffnungen auf Erfolg bei den rechtlichen Möglichkeiten zu machen. Denn nicht selten verhält es sich so das die Betrüger irgendwo im Ausland sitzen und mit EU-Recht oder gar deutschem Recht kaum angreifbar sind. Selbst das Aufspüren des tatsächlichen Firmensitzes kann sich zu einer Detektivarbeit entwickeln bei dem Kunden dann am Ende entnervt aufgeben.

Das wichtigste Mittel und der beste Schutz gegen gefälschte Rechnungen und Fake-Shops im Internet vorzugehen ist und bleibt Prävention, damit es gar nicht erst soweit kommt. Nehmen Sie sich die Zeit alles genau im Vorfeld zu prüfen, und nutzen Sie Zahlungsdienstleister mit Käuferschutz wie beispielsweise PayPal.

Beliebte Beiträge

Word-Formatierungen endlich im Griff – Tutorial

Verzweifeln Sie nicht an zerschossenen Word-Dokumenten! Dieser Leitfaden zeigt Ihnen, wie Sie hartnäckige Formatierungen löschen, Formatvorlagen richtig nutzen und Steuerzeichen lesen. So sparen Sie Zeit und Nerven bei der Textverarbeitung.

Passwort für Word- und Excel-Dateien vergessen: So retten Sie Ihre Daten

Ein vergessenes Passwort bei Word oder Excel ist ärgerlich, bedeutet aber nicht immer Datenverlust. Während sich Schreibschutz durch einen XML-Trick umgehen lässt, erfordern verschlüsselte Dateien spezielle Tools. Hier finden Sie alle Lösungen im Überblick.

Excel KI-Update: So nutzen Sie Python & Copilot

Vergessen Sie komplexe Formeln! Excel wird durch Python und den KI-Copilot zum intelligenten Analysten. Diese Anleitung zeigt konkrete Beispiele, wie Sie Heatmaps erstellen, Szenarien simulieren und Ihre Arbeit massiv beschleunigen. Machen Sie Ihre Tabellen fit für die Zukunft.

Der XVERWEIS: Der neue Standard für die Datensuche in Excel

Verabschieden Sie sich vom Spaltenzählen! Der XVERWEIS macht die Datensuche in Excel endlich intuitiv und sicher. Erfahren Sie in diesem Tutorial, wie die Funktion aufgebaut ist, wie Sie sie anwenden und warum sie dem SVERWEIS und WVERWEIS haushoch überlegen ist.

Nie wieder Adressen abtippen: So erstellen Sie Serienbriefe in Word

Müssen Sie hunderte Briefe versenden? Schluss mit manuellem Abtippen! Erfahren Sie, wie Sie in wenigen Minuten einen perfekten Serienbrief in Word erstellen. Von der sauberen Excel-Datenbank bis zum fertigen Druck – unser Guide führt Sie sicher durch den Prozess.

Warum dein Excel-Kurs Zeitverschwendung ist – was du wirklich lernen solltest!

Hand aufs Herz: Wann hast du zuletzt eine komplexe Excel-Formel ohne Googeln getippt? Eben. KI schreibt heute den Code für dich. Erfahre, warum klassische Excel-Trainings veraltet sind und welche 3 modernen Skills deinen Marktwert im Büro jetzt massiv steigern.

Beliebte Beiträge

Word-Formatierungen endlich im Griff – Tutorial

Verzweifeln Sie nicht an zerschossenen Word-Dokumenten! Dieser Leitfaden zeigt Ihnen, wie Sie hartnäckige Formatierungen löschen, Formatvorlagen richtig nutzen und Steuerzeichen lesen. So sparen Sie Zeit und Nerven bei der Textverarbeitung.

Passwort für Word- und Excel-Dateien vergessen: So retten Sie Ihre Daten

Ein vergessenes Passwort bei Word oder Excel ist ärgerlich, bedeutet aber nicht immer Datenverlust. Während sich Schreibschutz durch einen XML-Trick umgehen lässt, erfordern verschlüsselte Dateien spezielle Tools. Hier finden Sie alle Lösungen im Überblick.

Excel KI-Update: So nutzen Sie Python & Copilot

Vergessen Sie komplexe Formeln! Excel wird durch Python und den KI-Copilot zum intelligenten Analysten. Diese Anleitung zeigt konkrete Beispiele, wie Sie Heatmaps erstellen, Szenarien simulieren und Ihre Arbeit massiv beschleunigen. Machen Sie Ihre Tabellen fit für die Zukunft.

Der XVERWEIS: Der neue Standard für die Datensuche in Excel

Verabschieden Sie sich vom Spaltenzählen! Der XVERWEIS macht die Datensuche in Excel endlich intuitiv und sicher. Erfahren Sie in diesem Tutorial, wie die Funktion aufgebaut ist, wie Sie sie anwenden und warum sie dem SVERWEIS und WVERWEIS haushoch überlegen ist.

Nie wieder Adressen abtippen: So erstellen Sie Serienbriefe in Word

Müssen Sie hunderte Briefe versenden? Schluss mit manuellem Abtippen! Erfahren Sie, wie Sie in wenigen Minuten einen perfekten Serienbrief in Word erstellen. Von der sauberen Excel-Datenbank bis zum fertigen Druck – unser Guide führt Sie sicher durch den Prozess.

Warum dein Excel-Kurs Zeitverschwendung ist – was du wirklich lernen solltest!

Hand aufs Herz: Wann hast du zuletzt eine komplexe Excel-Formel ohne Googeln getippt? Eben. KI schreibt heute den Code für dich. Erfahre, warum klassische Excel-Trainings veraltet sind und welche 3 modernen Skills deinen Marktwert im Büro jetzt massiv steigern.