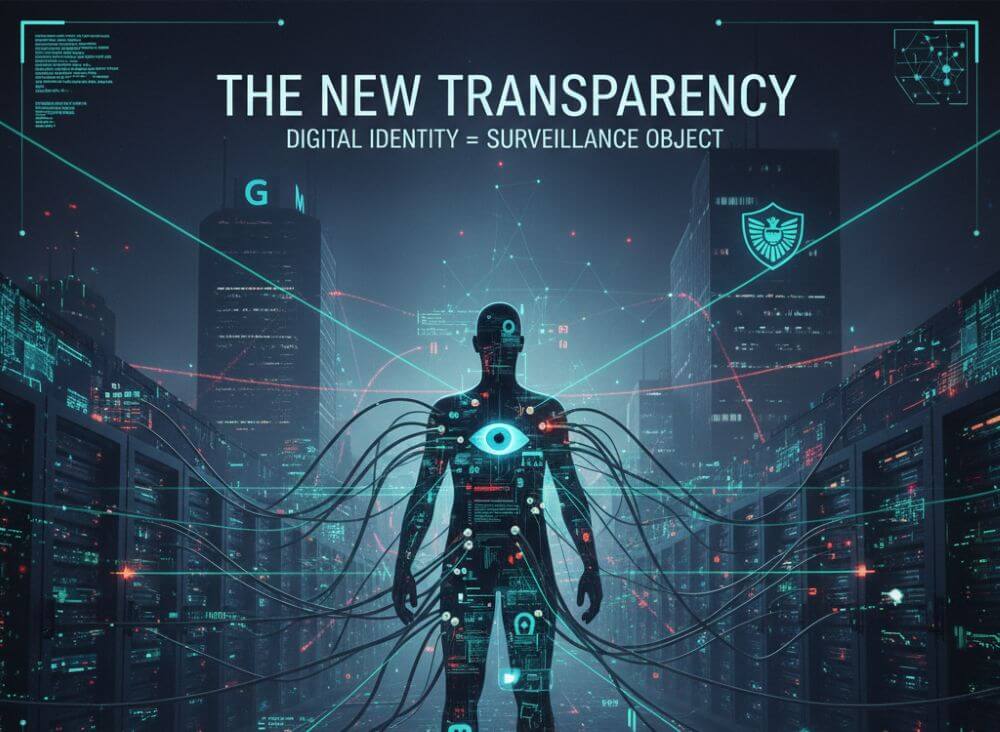

How digital identity turns citizens into objects of surveillance

We live in an era of convenience. With a click, we order food, unlock our smartphones with a facial scan, and identify ourselves to authorities with a digital certificate. These simplifications are all based on one concept: digital identity. It is the master key to our lives in the 21st century. But while we enjoy this ease of use, a system is forming in the background that is transforming each of us into a calculable and constantly monitored object.

What is digital identity today?

Digital identity is far more than just a username and password. It is the sum of all data that exists online about a person and can be associated with them.

This includes:

- State-verified data: Electronic identity cards (e-ID), digital health records, tax identification numbers, and soon the EU-wide “Digital Identity Wallet.”

- Commercial transaction data: Every online order, every credit card payment, every ticket booked.

- Behavioral data (passive): Our browsing history, Google searches, videos watched on YouTube, and our movement profile recorded by our smartphone.

… Instead of many separate identities (an Amazon account, a bank account, an ID card), the trend is moving towards a linked super-identity. The EU Digital Identity Wallet is a prime example: a central location where driver’s licenses, bank details, prescriptions, and national identity cards are to be consolidated.

The lure of convenience

No one is forced to use these systems—at least not openly. The coercion is subtle and is called “convenience.”

Those who refuse to use the new systems are excluded from modern life. Those who don’t pay online can’t use many services. Those who don’t use a smartphone for two-factor authentication lose access to their accounts. Those who don’t share their data for personalized advertising see “irrelevant” content.

We willingly trade our privacy for efficiency. We give away our most intimate data to save a few seconds logging in. This convenience is the “lubricant” for the acceptance of the surveillance architecture.

The two pillars of surveillance

If digital identity is the key, who holds the keys? Citizen surveillance relies on two powerful actors: corporations and the state.

1. The Transparent Consumer: Surveillance Capitalism

For tech giants like Google, Meta (Facebook/Instagram), Amazon, and Apple, data is what oil was in the 20th century. Their business model is based on predicting human behavior.

Our digital identity—enriched by our click behavior, search queries, and “likes”—is used to create detailed psychological profiles. These profiles are not only used to show us the “right” advertising; they are used to manipulate our behavior. Algorithms decide which news we see, which products are suggested to us, and even which political views are presented to us. The citizen is no longer a customer, but rather the product sold to advertisers.

2. The Transparent Citizen: State Control

Parallel to commercial data collection, the state is ramping up its efforts. Under the guise of “security” (combating terrorism, crime prevention) and “efficiency” (digitalizing public administration), more and more data points are being centralized.

When state agencies (police, intelligence services, tax offices) begin to link commercially collected data with state registry data (e-ID, health records, tax data), a complete profile of the citizen emerges.

- Where does he move around (mobile phone data)?

- Who does he communicate with (metadata)?

- What does he spend his money on (bank data)?

- What is his state of health (electronic health record)?

- What are his political views (social media)?

The moment all these data points converge on a digital identity, the citizen becomes transparent.

From subject to object: The danger of linking

The real danger lies not in the existence of a single piece of information—such as an address or a purchase history. The danger arises from the correlation of all these data points.

A person is no longer an individual with free will, but rather an “object” whose behavior can be predicted with a high degree of probability.

Loss of autonomy: If an algorithm, based on my health profile and purchasing behavior (e.g., buying alcohol), lowers my credit rating or increases my insurance premium, I am being controlled by others.

“Pre-crime” and social control: Systems can “predict” who might become a criminal, who doesn’t pay their taxes, or who holds “undesirable” views. This opens the floodgates to “social scoring” (social credit systems), as already being tested in China. Those who behave “incorrectly” lose access to loans, travel, or university places.

Chilling Effects: When I know that every action I take (every search query, every chat) is potentially monitored and linked to my digital identity, I begin to censor myself. I avoid researching controversial topics or expressing criticism. Democracy thrives on the possibility of unmonitored exchange – this possibility is dwindling.

Conclusion

Digital identity is a double-edged sword. It offers undeniable advantages in a networked world. But in its current form—centralized, data-hungry, and controlled by corporations and states—it is the perfect tool for creating the “transparent citizen.”

We are moving toward a society where anonymity is viewed with suspicion and any deviation from the norm is immediately recorded. The citizen is being degraded from an autonomous subject to a managed object whose life is optimized, monetized, and controlled. The question is no longer whether we are being monitored, but rather how we defend the inevitable remnant of privacy that remains.

Beliebte Beiträge

Warum dein Excel-Kurs Zeitverschwendung ist – was du wirklich lernen solltest!

Hand aufs Herz: Wann hast du zuletzt eine komplexe Excel-Formel ohne Googeln getippt? Eben. KI schreibt heute den Code für dich. Erfahre, warum klassische Excel-Trainings veraltet sind und welche 3 modernen Skills deinen Marktwert im Büro jetzt massiv steigern.

Microsoft Loop in Teams: The revolution of your notes?

What exactly are these Loop components in Microsoft Teams? We'll show you how these "living mini-documents" can accelerate your teamwork. From dynamic agendas to shared, real-time checklists – discover practical use cases for your everyday work.

Career booster 2026: These Microsoft Office skills will take you further!

A new year, new career opportunities! But which Office skills will really be in demand in 2026? "Skilled use" is no longer enough. We'll show you today's must-haves – like advanced Excel, using AI in the office, and relevant certifications for your resume.

Excel Tutorial: How to quickly and safely remove duplicates

Duplicate entries in your Excel lists? This distorts your data. Our tutorial shows you, using a practical example, how to clean up your data in seconds with the "Remove Duplicates" function – whether you want to delete identical rows or just values in a column.

Dynamic ranges in Excel: OFFSET function

The OFFSET function in Excel creates a flexible reference. Instead of fixing =SUM(B5:B7), the function finds the range itself, e.g., for the "last 3 months". Ideal for dynamic charts or dashboards that grow automatically.

Mastering the INDIRECT function in Excel

The INDIRECT function in Excel converts text into a real reference. Instead of manually typing =January!E10, use =INDIRECT(A2 & "!E10"), where A2 contains 'January'. This allows you to easily create dynamic summaries for multiple worksheets.