Wenn die eigene Stimme zur Waffe wird: Der Aufstieg von KI-gestütztem Audio-Betrug

Lange Zeit waren Phishing-Mails mit schlechter Grammatik das Hauptwerkzeug von Cyberkriminellen. Doch mit dem rasanten Fortschritt der generativen Künstlichen Intelligenz (KI) hat sich das Bedrohungspotenzial dramatisch gewandelt. Heute reicht ein kurzer Audio-Schnipsel aus, um die Stimme eines normalen Menschen täuschend echt zu klonen.

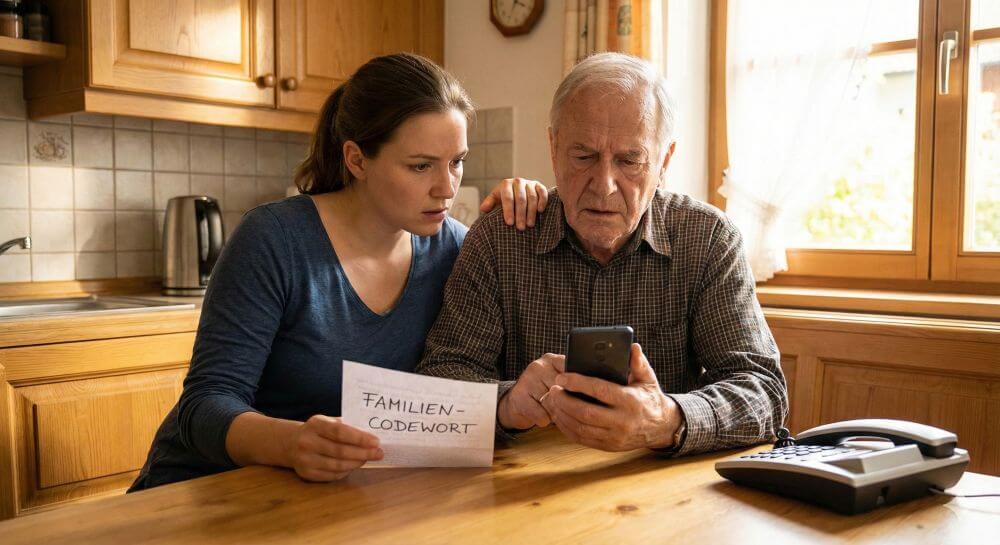

Das Phänomen, bekannt als „Voice Cloning“ oder „Deepfake Audio“, revolutioniert Betrugsmaschen wie den klassischen Enkeltrick.

Die Technologie: Drei Sekunden reichen aus

Woher die Betrüger Ihre Stimme haben

Die Betrugsszenarien

Statistiken und Risikowahrnehmung

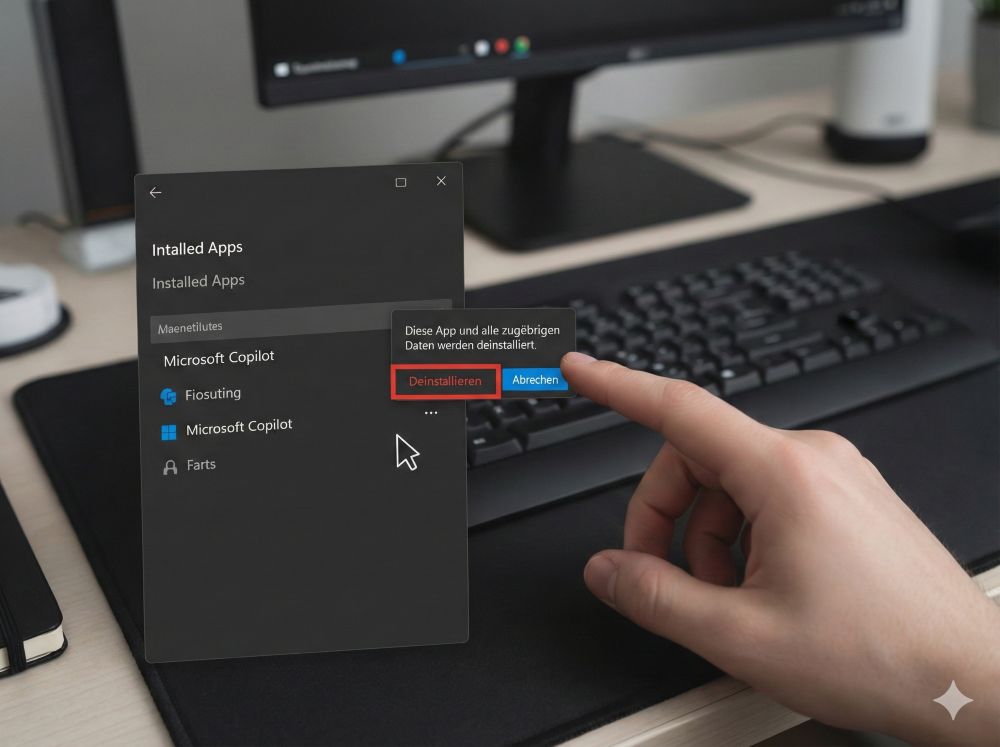

Wie man sich schützt

Beliebte Beiträge

Makros in Excel aktivieren und einsetzen

So verwenden Sie mit Microsoft Excel Makros und zeichnen dadurch Ihre Arbeitsschritte zur späteren Wiedergabe auf.

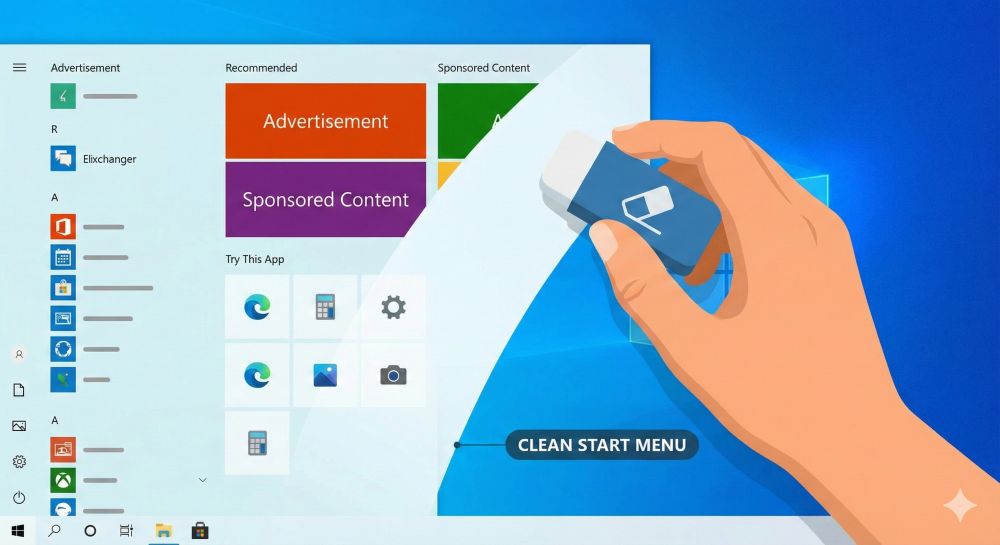

Doppelte Einträge in Excel anzeigen und entfernen | Tutorial

Wir erklären wie Sie doppelte Einträge aus Excel entfernen. Und auch wie Sie doppelte Einträge in Excel nur anzeigen aber nicht gleich löschen um im Einzelfall zu entscheiden.

Benutzerdefinierte Formatierung Excel – Zahlenformatcodes Excel

Wir erläutern an einem praktischen Beispiel die Bedeutung und die Einsatzmöglichkeiten der benutzerdefinierten Formatierung in Excel. Zahlenformatcodes in Excel sind kein Hexenwerk!

Seiten in Word verschieben und miteinander vertauschen

Verschieben Sie in Microsoft Word mit wenigen Schritten einfach die Seiten untereinander. Und fügen Sie auch ganz einfach neue Seiten ein.

Dynamisches Inhaltsverzeichnis in Word erstellen

So erstellen Sie in Microsoft Word ein dynamisches Inhaltsverzeichnis richtig und durchsuchen Ihr Dokument per Klick.

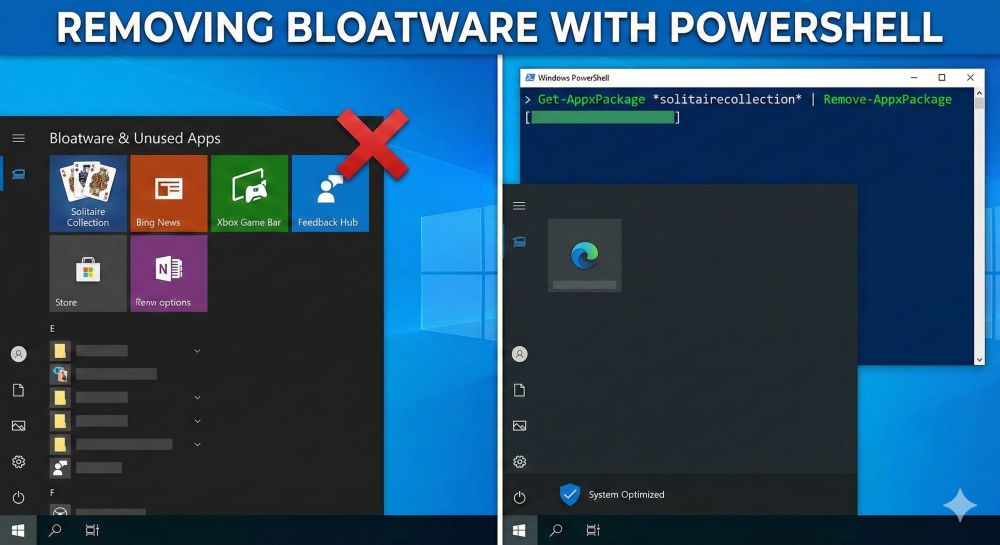

Warum wird meine Excel Datei so groß?

So lösen Sie das Problem mit Excel Tabellen die ohne offensichtlichen Grund mehrere Megabyte Platz einnehmen.