Wenn die eigene Stimme zur Waffe wird: Der Aufstieg von KI-gestütztem Audio-Betrug

Lange Zeit waren Phishing-Mails mit schlechter Grammatik das Hauptwerkzeug von Cyberkriminellen. Doch mit dem rasanten Fortschritt der generativen Künstlichen Intelligenz (KI) hat sich das Bedrohungspotenzial dramatisch gewandelt. Heute reicht ein kurzer Audio-Schnipsel aus, um die Stimme eines normalen Menschen täuschend echt zu klonen.

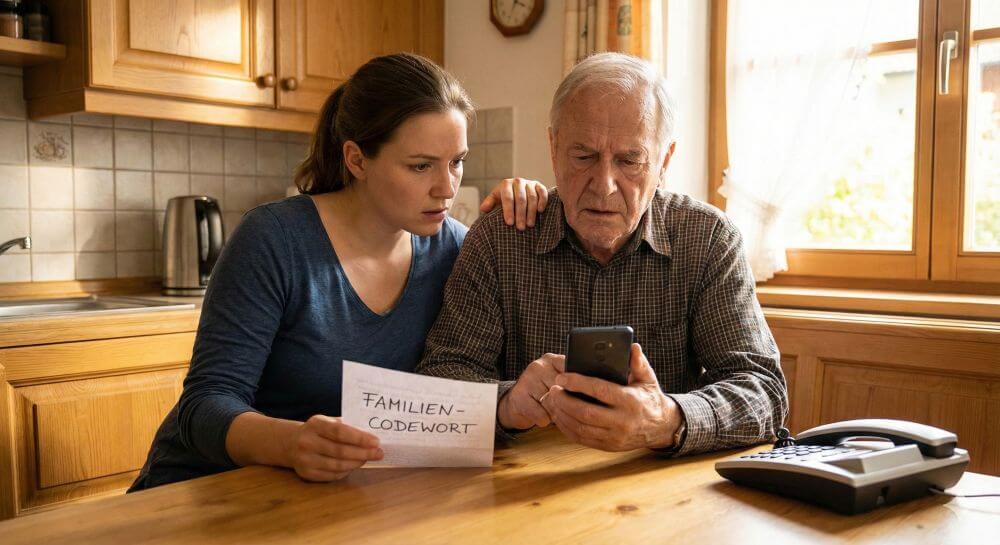

Das Phänomen, bekannt als „Voice Cloning“ oder „Deepfake Audio“, revolutioniert Betrugsmaschen wie den klassischen Enkeltrick.

Die Technologie: Drei Sekunden reichen aus

Woher die Betrüger Ihre Stimme haben

Die Betrugsszenarien

Statistiken und Risikowahrnehmung

Wie man sich schützt

Beliebte Beiträge

Sverweis und Wverweis in Excel anwenden – Tutorial

So holen Sie per S-Verweis und W-Verweis zielgerichtet Daten aus einer definierten Quelle in Microsoft Excel raus.

Word Dokumente vor Bearbeitung schützen

Schützen Sie Ihre Dokumente in Microsoft Word vor unberechtigter Bearbeitung oder sperren den Zugriff komplett.

So funktioniert der Namensmanager in Excel

Kalkulieren Sie statt mit Zahlen doch einfach mal mit Namen, und erleichtern sich mit dem Namensmanager in Excel die Arbeit.

Bachelorarbeit in Word richtig formatieren

Die Überprüfung der Formatierung in Microsoft Word Ihrer Bachelorarbeit hat erst nach dem Lektorat und der Plagiatsprüfung Sinn.

So erstellen Sie eine dynamische Tabelle in Excel

So erstellen Sie komfortabel eine dynamische Tabellen in Excel und lassen diese Kalkulationen durchführen.

Textmarken und Querverweise in Word einsetzen

So machen Sie mit Textmarken Ihr Word Dokument dynamisch, und springen per Klick durch Ihre Seiten.