Von Strichen und Quadraten: Die technische Anatomie von Barcodes und QR-Codes

Jeden Tag scannen wir sie an Kassen oder mit unseren Smartphones, doch selten hinterfragen wir, was genau in diesem Moment passiert. Ein Barcode oder QR-Code ist im Grunde nichts anderes als eine visuelle Darstellung von binären Daten.

Dieser Artikel beleuchtet die technische Generierung dieser Codes, vom Eingabewert bis zur fertigen Grafik.

Der lineare Barcode (1D): Das Beispiel EAN-13

Der Erstellungsprozess (Schritt für Schritt)

- Schritt 1: Die binäre Kodierung Jede Ziffer (0-9) wird in eine 7-Bit-Sequenz umgewandelt. Das Besondere am EAN-Code ist, dass jede Zahl auf drei verschiedene Arten kodiert werden kann (Set A, Set B, Set C), abhängig von ihrer Position im Code.

- Beispiel: Die Ziffer 5 im Set A ist 0110001, im Set C ist sie 1001110. Dies stellt sicher, dass der Scanner erkennt, ob der Code auf dem Kopf steht oder nicht.

- Schritt 2: Start-, Mittel- und Endzeichen Der Code benötigt Referenzpunkte für den Scanner:

- Randzeichen (Guard Bars): Das Muster 101 (dünner Strich, Lücke, dünner Strich) steht ganz am Anfang und ganz am Ende.

- Trennzeichen: In der Mitte des Codes befindet sich das Muster 01010.

- Schritt 3: Die Prüfziffer (Check Digit) Die letzte Ziffer eines EAN-Codes ist berechnet, nicht zufällig. Sie dient der Fehlererkennung mittels Modulo-10-Berechnung.

- Die Formel: Man summiert die Ziffern an ungeraden Positionen und addiert dazu das Dreifache der Summe der Ziffern an geraden Positionen. Die Differenz zum nächsten Vielfachen von 10 ist die Prüfziffer.

(Summeungerade+3×Summegerade+x)≡0(mod10)

Der QR-Code (2D): Die Matrix

Der QR-Code („Quick Response“) wurde 1994 von Masahiro Hara bei Denso Wave entwickelt. Er ist zweidimensional (eine Matrix) und kann somit sowohl horizontal als auch vertikal Informationen speichern. Dadurch steigt die Datendichte massiv an.

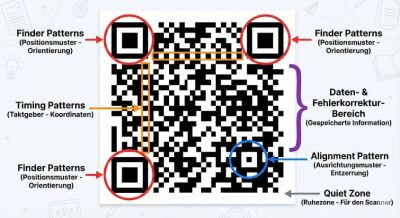

Die Architektur eines QR-Codes

Ein QR-Code wird nicht „geschrieben“, sondern in einem Raster (Grid) aus quadratischen Modulen aufgebaut. Die wichtigsten Elemente sind:

- Finder Patterns (Positionsmuster): Die drei großen Quadrate in den Ecken (links-oben, rechts-oben, links-unten). Sie sagen dem Scanner: „Hier ist ein Code, und so ist er orientiert.“

- Alignment Patterns (Ausrichtungsmuster): Kleinere Quadrate im Inneren, die helfen, Verzerrungen (z.B. durch eine gewölbte Oberfläche) auszugleichen.

- Timing Patterns: Eine Linie aus abwechselnd schwarzen und weißen Modulen, die die Koordinaten für die Datenzellen vorgibt.

Der Erstellungsprozess (Schritt für Schritt)

Die Generierung eines QR-Codes ist mathematisch deutlich komplexer als die eines Barcodes.

Schritt 1: Datenanalyseund Modus-Wahl Der Algorithmus analysiert den Input (Text, URL, Zahlen) und wählt den effizientesten Modus:

- Numerisch (nur Zahlen, sehr kompakt: 10 Bit für 3 Ziffern).

- Alphanumerisch (Zahlen + Großbuchstaben).

- Byte-Modus (für URLs und Sonderzeichen).

- Kanji (für japanische Schriftzeichen).

Schritt 2: Fehlerkorrektur (Reed-Solomon)

Das ist das „Herzstück“ des QR-Codes. Es werden redundante Daten hinzugefügt. Je nach gewähltem Level können bis zu 30% des Codes zerstört oder verdeckt sein, und er ist immer noch lesbar.

- Level L: ca. 7% wiederherstellbar.

- Level M: ca. 15%.

- Level Q: ca. 25%.

- Level H: ca. 30% (wird oft für Codes mit Logos in der Mitte verwendet).

Schritt 3: Datenplatzierung

- Die Datenbits und die Fehlerkorrektur-Bits werden in das Raster eingetragen. Dies geschieht in einem Zick-Zack-Muster, beginnend unten rechts, nach oben laufend. Die Funktionsmuster (Finder Patterns) werden dabei ausgespart.

Schritt 4: Maskierung (Masking)

- Wenn die Daten zufällig Muster erzeugen, die wie Finder Patterns aussehen, würde der Scanner verwirrt werden. Deshalb legt der Algorithmus eine von 8 Standard-Masken über den Datenbereich (eine Art mathematischer Filter, der Bits invertiert). Der Algorithmus testet alle 8 Masken und wählt diejenige, die das gleichmäßigste Bild (wenig große schwarze/weiße Flächen) erzeugt.

Schritt 5: Format-Information

- Zuletzt wird in einen geschützten Bereich neben den Finder Patterns geschrieben, welcher Fehlerkorrektur-Level und welche Maske verwendet wurde, damit der Scanner weiß, wie er dekodieren muss.

Vergleich: Barcode vs. QR-Code

| Merkmal | Linearer Barcode (1D) | QR-Code (2D) |

|---|---|---|

| Leserichtung | Eindimensional (Horizontal) | Zweidimensional (X und Y Achse) |

| Kapazität | Gering (ca. 20-30 Zeichen) | Hoch (bis zu 7.089 Ziffern oder 4.296 Zeichen) |

| Fehlerkorrektur | Meist nur Prüfziffer (erkennt Fehler, korrigiert sie nicht) | Reed-Solomon (kann zerstörte Daten rekonstruieren) |

| Lesbarkeit | Benötigt oft Laser; muss intakt sein | Kamera notwendig; lesbar auch bei Beschädigung |

| Hauptnutzen | Logistik, Einzelhandel (SKUs) | Marketing, URLs, komplexe Daten (vCards, Wifi) |

Die Erstellung dieser Codes ist ein strikt deterministischer Prozess. Es handelt sich um reine Mathematik: Die Umwandlung von Informationen in Binärcode, angereichert mit Metadaten zur Fehlerkorrektur, dargestellt durch hohen Kontrast (Schwarz/Weiß) für optische Sensoren. Während der Barcode auf Simplizität und Geschwindigkeit an der Kasse optimiert ist, ist der QR-Code ein robustes Datenpaket für komplexe Informationen in einer unperfekten physischen Umgebung.

Quellen und Weiterführende Literatur

- ISO/IEC 18004: Der internationale Standard, der die QR-Code-Spezifikation definiert.

- Denso Wave: History of QR Code. (Die offizielle Seite der Erfinder).

- GS1 Germany: Allgemeine Spezifikationen. (Für Details zu EAN/GTIN Standards).

- Reed, I. S. & Solomon, G.: Polynomial Codes over Certain Finite Fields. (Grundlage der Fehlerkorrektur).

Beliebte Beiträge

Eigene Textbausteine in Word erstellen und speichern

Erstellen Sie sich Ihre eigenen Textbausteine in Word, speichern diese, und fügen so schnell vorgefertigte Texte und Grafiken in Ihre Dokumente ein.

Datenabfragen in Excel – Geht mit Power Query

So erstellen Sie aktive Datenabfragen durch Power Query aus verschiedensten Quellen in Excel, führen Daten aus verschiedenen Dateien und Tabellen zusammen.

Makros in Excel aktivieren und einsetzen

So verwenden Sie mit Microsoft Excel Makros und zeichnen dadurch Ihre Arbeitsschritte zur späteren Wiedergabe auf.

Doppelte Einträge in Excel anzeigen und entfernen | Tutorial

Wir erklären wie Sie doppelte Einträge aus Excel entfernen. Und auch wie Sie doppelte Einträge in Excel nur anzeigen aber nicht gleich löschen um im Einzelfall zu entscheiden.

Benutzerdefinierte Formatierung Excel – Zahlenformatcodes Excel

Wir erläutern an einem praktischen Beispiel die Bedeutung und die Einsatzmöglichkeiten der benutzerdefinierten Formatierung in Excel. Zahlenformatcodes in Excel sind kein Hexenwerk!

Seiten in Word verschieben und miteinander vertauschen

Verschieben Sie in Microsoft Word mit wenigen Schritten einfach die Seiten untereinander. Und fügen Sie auch ganz einfach neue Seiten ein.