Wenn die eigene Stimme zur Waffe wird: Der Aufstieg von KI-gestütztem Audio-Betrug

Lange Zeit waren Phishing-Mails mit schlechter Grammatik das Hauptwerkzeug von Cyberkriminellen. Doch mit dem rasanten Fortschritt der generativen Künstlichen Intelligenz (KI) hat sich das Bedrohungspotenzial dramatisch gewandelt. Heute reicht ein kurzer Audio-Schnipsel aus, um die Stimme eines normalen Menschen täuschend echt zu klonen.

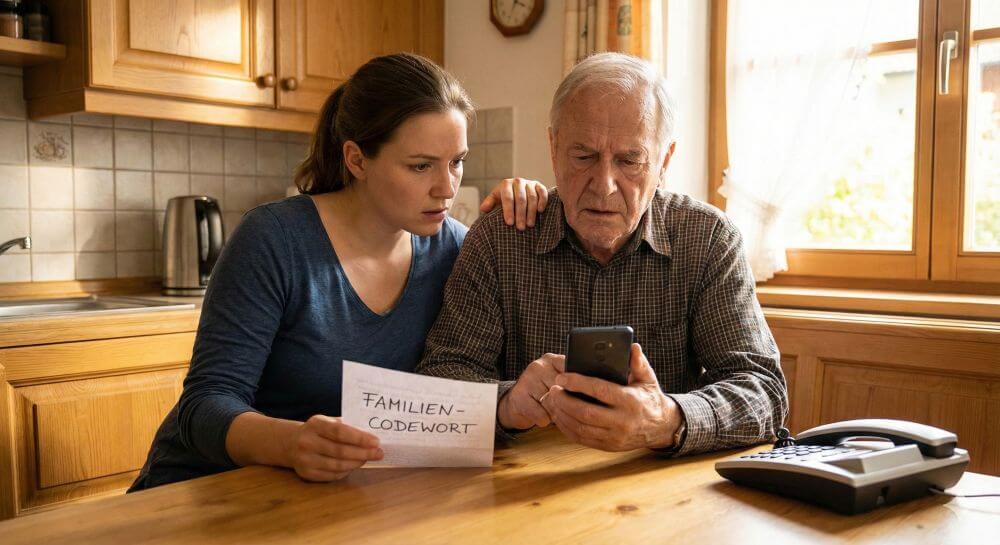

Das Phänomen, bekannt als „Voice Cloning“ oder „Deepfake Audio“, revolutioniert Betrugsmaschen wie den klassischen Enkeltrick.

Die Technologie: Drei Sekunden reichen aus

Woher die Betrüger Ihre Stimme haben

Die Betrugsszenarien

Statistiken und Risikowahrnehmung

Wie man sich schützt

Beliebte Beiträge

Dynamische Bereiche in Excel: BEREICH.VERSCHIEBEN Funktion

Die BEREICH.VERSCHIEBEN (OFFSET) Funktion in Excel erstellt einen flexiblen Bezug. Statt =SUMME(B5:B7) zu fixieren, findet die Funktion den Bereich selbst, z. B. für die "letzten 3 Monate". Ideal für dynamische Diagramme oder Dashboards, die automatisch mitwachsen.

Die INDIREKT-Funktion in Excel meistern

Die INDIREKT Funktion in Excel wandelt Text in einen echten Bezug um. Statt =Januar!E10 manuell zu tippen, nutzen Sie =INDIREKT(A2 & "!E10"), wobei in A2 'Januar' steht. Erstellen Sie so mühelos dynamische Zusammenfassungen für mehrere Tabellenblätter.

Vom Assistenten zum Agenten: Der Copilot von Microsoft

Copilot wird erwachsen: Microsofts KI ist kein Assistent mehr, sondern ein proaktiver Agent. Mit "Vision" sieht er Ihren Windows-Desktop, in M365 analysiert er als "Researcher" Daten und in GitHub korrigiert er Code autonom. Das größte Update bisher.

Nie wieder das Gleiche tun: So nehmen Sie ein Makro in Excel auf

Genervt von repetitiven Aufgaben in Excel? Lernen Sie, wie Sie mit dem Makro-Rekorder Ihren ersten persönlichen "Magie-Knopf" erstellen. Automatisieren Sie Formatierungen und sparen Sie Stunden – ganz ohne zu programmieren! Hier geht's zur einfachen Anleitung.

IMAP vs. Lokale Ordner: Das Geheimnis Ihrer Outlook-Struktur und warum es wichtig ist

Kennen Sie den Unterschied zwischen IMAP- und lokalen Ordnern in Outlook? Falsche Nutzung kann zu Datenverlust führen! Wir erklären einfach, was wohin gehört, wie Sie Ihr Postfach aufräumen und E-Mails sicher & langfristig archivieren.

Der ultimative Effizienz-Boost: Wie Excel, Word und Outlook für Sie zusammenarbeiten

Schluss mit manuellem Kopieren! Lernen Sie, wie Sie Excel-Listen, Word-Vorlagen & Outlook verbinden, um personalisierte Serien-E-Mails automatisch zu versenden. Sparen Sie Zeit, vermeiden Sie Fehler und steigern Sie Ihre Effizienz. Hier geht's zur einfachen Anleitung!